أعتقد أن الانتهاكات الأمنية هي أكبر تهديد لشركتك؟ فكر مرة اخرى.

في عام 2018، كان التوجه بشكل مباشر في دائرة الضوء، وليس بطريقة جيدة.أكثر من مليار شخصكان بياناتهم الشخصية مكشوفة بفضل الانتهاكات الأمنية. لدى Facebook، T-Mobile، Quora، Google، Orbitz، وعشرات الشركات الأخرى جميعها جميع بيانات العملاء الحساسة للخطر. بصرف النظر عن التأثير المالي الفوري للخرق (أي متوسطات حولها3.86 مليون دولار لكل حادث)، سمعة تالفة وفقدان تكبير العملاء يمكنكلفةالملايين الشركات أكثر في العمل المفقود مع مرور الوقت.

عندما تحدث الخروقات، غالبا ما يركز إلقاء اللوم في قاعة الاجتماعات على قيادة تكنولوجيا المعلومات. بعد عام 2013 اختراق المتاجر المستهدفة، واجهت الشركة انتقادات مكثفة على ممارسات معالجة البيانات الخاصة بهم، وبلغت ذروتها فياستقالة من سيوالعام القادم. مع الكثير على المحك، فإنه لا عجب الأمن والحكمتبقى أهم مجالات التركيز لذلك.

ولكن أثناء قيامهم بالعناوين، فإن الخروقات الأمنية ليست هي التهديد الوحيد للمشروع. هناك خطر آخر أكثر دقة قد يكون له تأثير متساو وعواقب طويلة الأمد - حوكمة صارمة للغاية يمنع الإبداع والابتكار.

الأمن مقابل الابتكار

يجب أن تكون الشركات تفكر في التفكير وتحديد الحلول التي يمكنهم البناء عليها لسنوات أو عقود قادمة، في الوقت نفسه تظل وتيرة السوق المتغيرة بسرعة. تكافح قيادة تكنولوجيا المعلومات من أجل إيجاد توازن بين إبقاء منظماتها آمنة بينما تبقى مرنة بما يكفي لتمكين الابتكار السريع.

بحسب الهارفي ناش / KPMG مسح CIO 2018وكان "تحسين الأمن السيبراني" أكبر زيادة في الأولوية لجميع مجالات الأعمال الأخرى، والقفز بنسبة 23٪. مع التهديد الحالي الحالي لخرق أمني معلق فوق رؤوسهم، كان قادة ذلك سريعا لإغلاق كلمخاطرةنقطة. مقارنة بزعماء التسويق، الذين يتوقون إلى الاستفادة من التكنولوجيا الجديدة لحل مشاكلهم، فإن قيادة تكنولوجيا المعلومات يمكن أن ينظر إليها في كثير من الأحيان على أنها Killjoys ومثبطات الابتكار.

في قطعة ل، المحرر المساهمة جيفري جيمس جادل بأن التقدم المحرز كان قدم المساواة بالنسبة للدورة بالنسبة لمعظم CIOS:

"في سبعينيات القرن العشرين، تشبث COI خصوصا إلى Flunky IBM FAMESTRAMES عندما كانت أجهزة كومبيوتر ومحطات العمل أرخص ولديها برنامج أفضل.

في الثمانينيات من القرن الماضي، تشبث CIOS إلى محطات الحوسبة والشخصيات المركزة بدلا من احتضان أجهزة الكمبيوتر والأجهزة Mac التي أراد الناس بالفعل استخدامها.

في التسعينيات، تشبث Cios في تطبيقات خوادم العميل المتكاملة بإحكام، وحارب بشكل عام ضد التطبيقات المستندة إلى السحابة (مثل Salesforce.com) التي ركض عبر الإنترنت.

في 2000s، تشبث CIOS إلى أنظمة ومؤسسات تخطيط موارد المؤسسات المعقدة بشكل مفرط بينما كان مستخدموهم يعتنقون بسرعة الهاتف الذكي والأجهزة اللوحية ".

ولكن في نفس الشيء، كلفت الألواح CIOS و ITG. مع تعزيز الابتكار والإبداع والتجريب. إنه مسيرة قوية، وجعل أكثر تعقيدا من قبل الإدارات الأخرى وحتى شركاء على مستوى C يعتمدون تقنيات جديدة خارجها. إذن ما الذي يمكن أن يقوم قادةه بالوفاء بالتزاماتهم أثناء دفع مؤسساتهم إلى الأمام؟

من المديرين التكنولوجيين إلى سائقي الابتكار التجاري

لقد ولت الأيام التي سيضع فيها قادة الشركة إستراتيجية، وكانت مهمة تنفيذها. اختيار التكنولوجيا أو التكامل أو الشريك الخاطئ يمكن أن يؤدي إلى عواقب يمكن أن تؤثر على الأعمال التجارية لسنوات. حدث تحول جذري، مع قيادة تكنولوجيا المعلومات وقادة الأمن في دور استشاري أكثر بكثير.

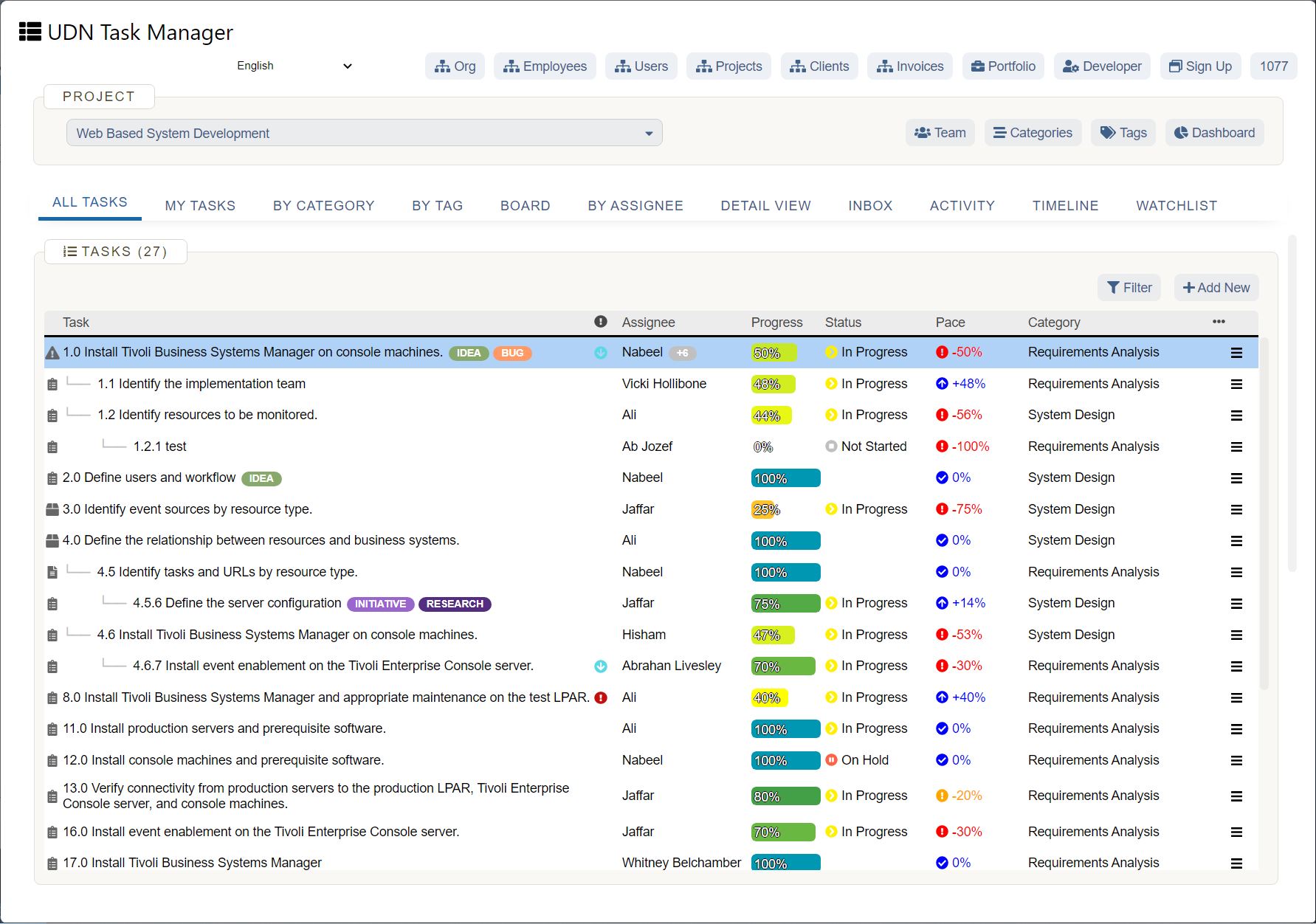

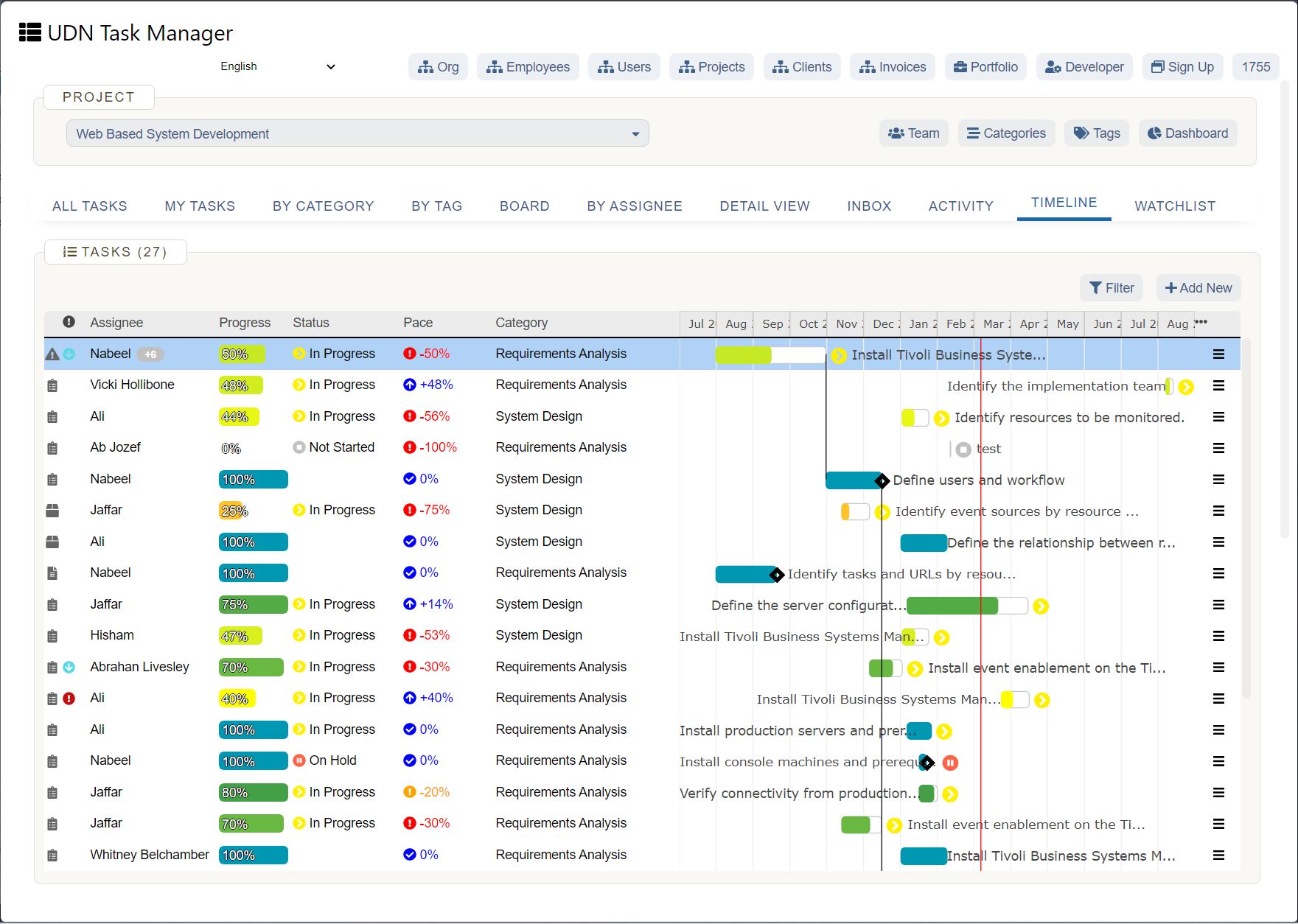

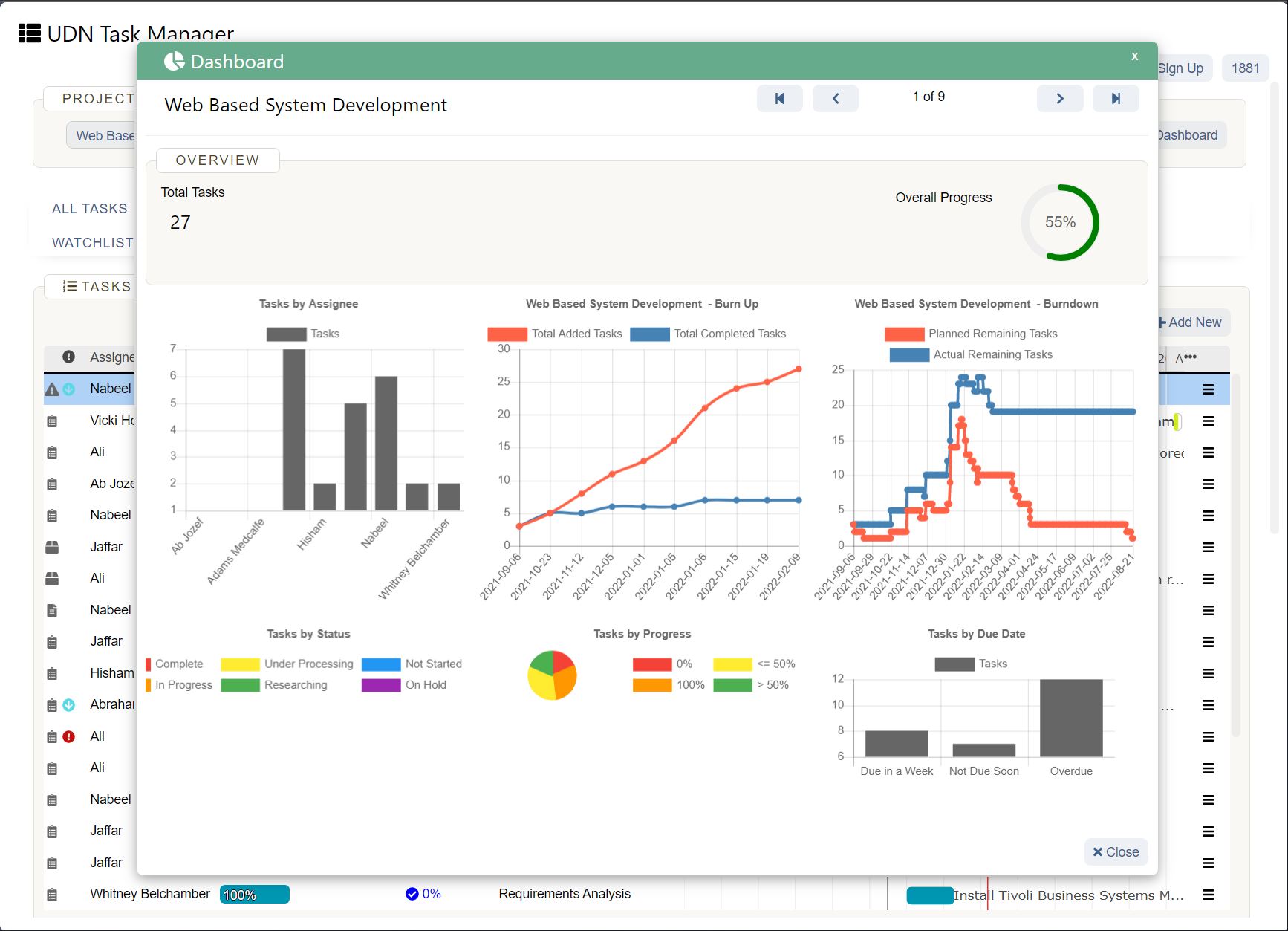

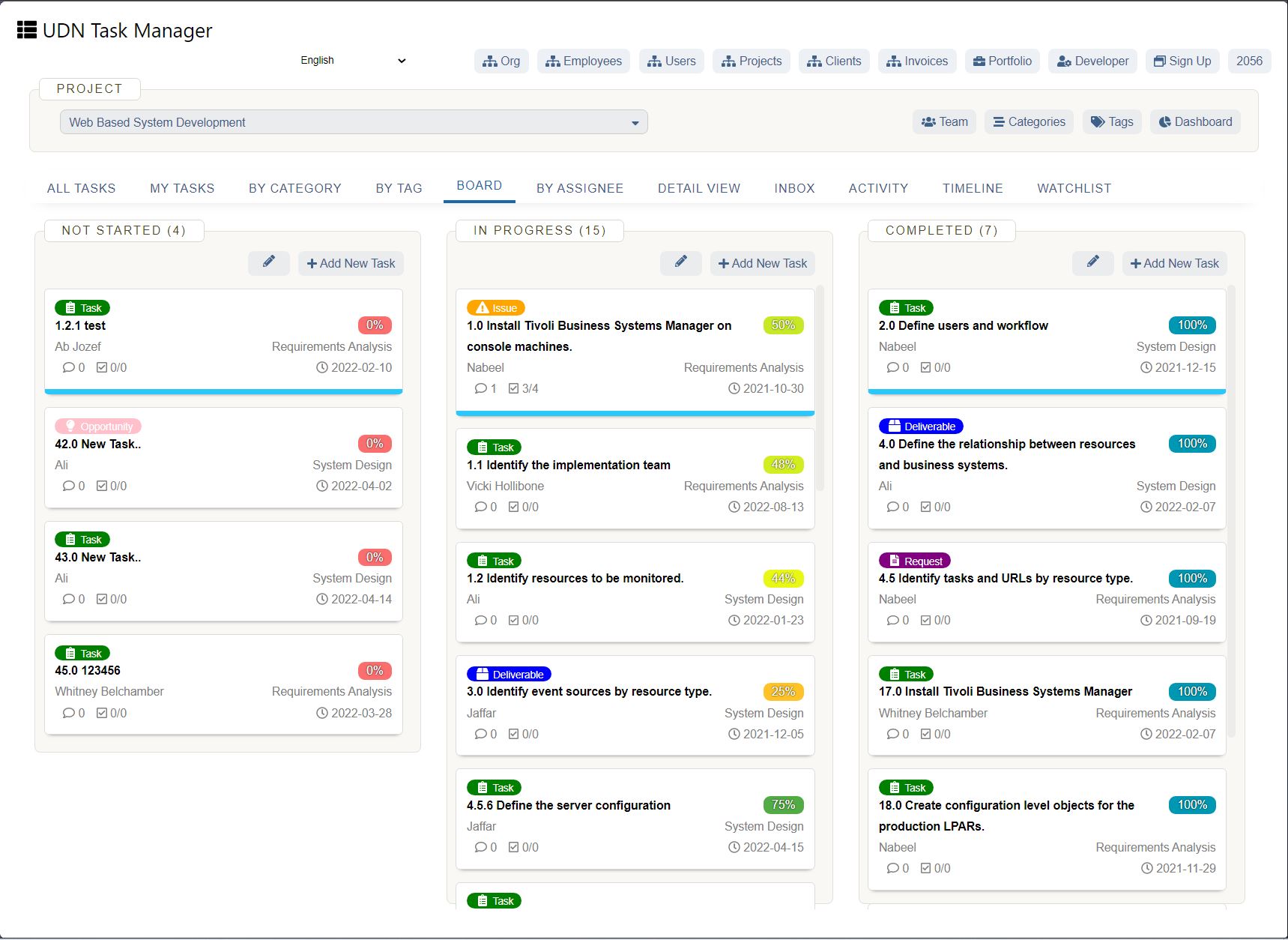

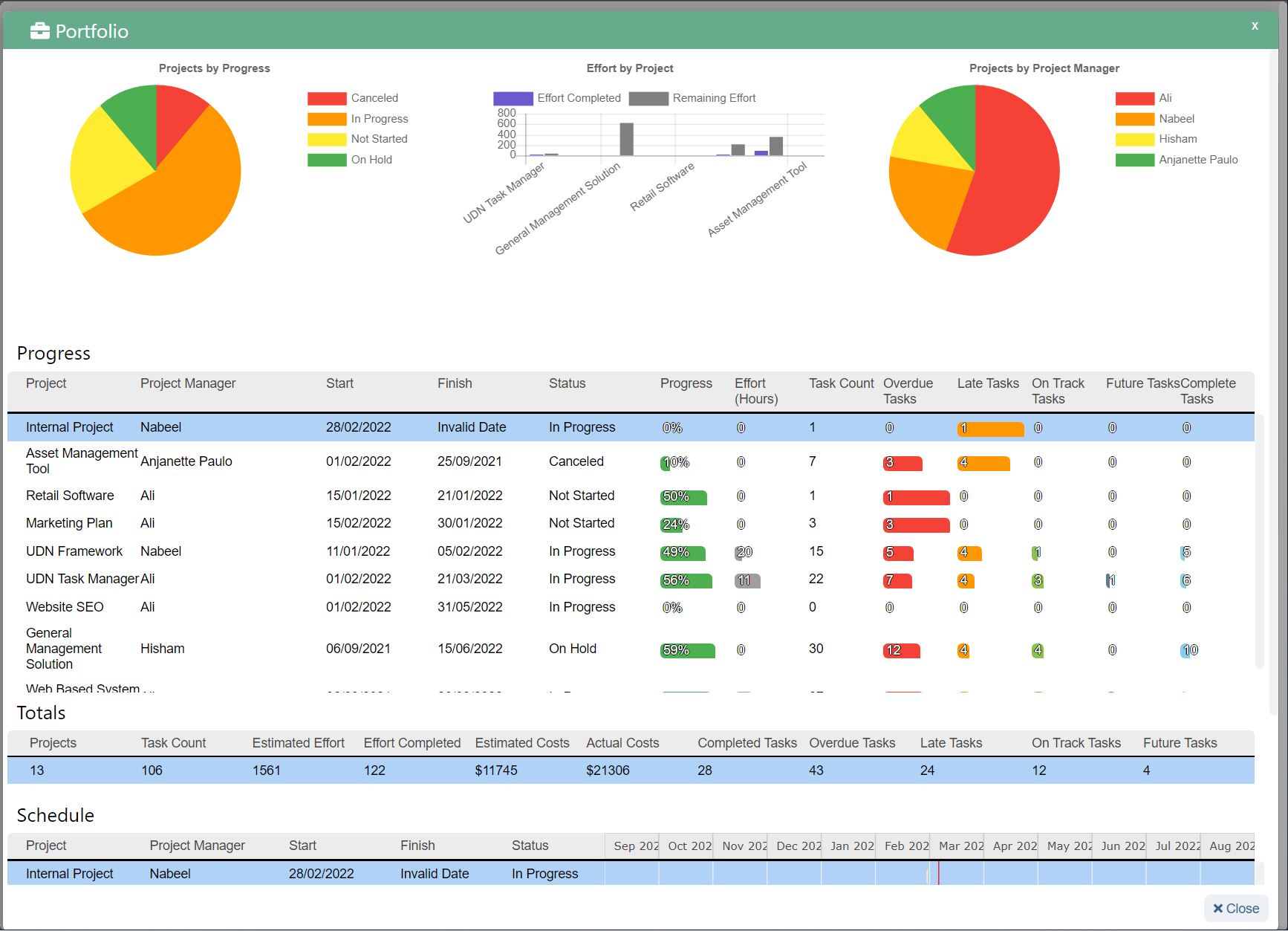

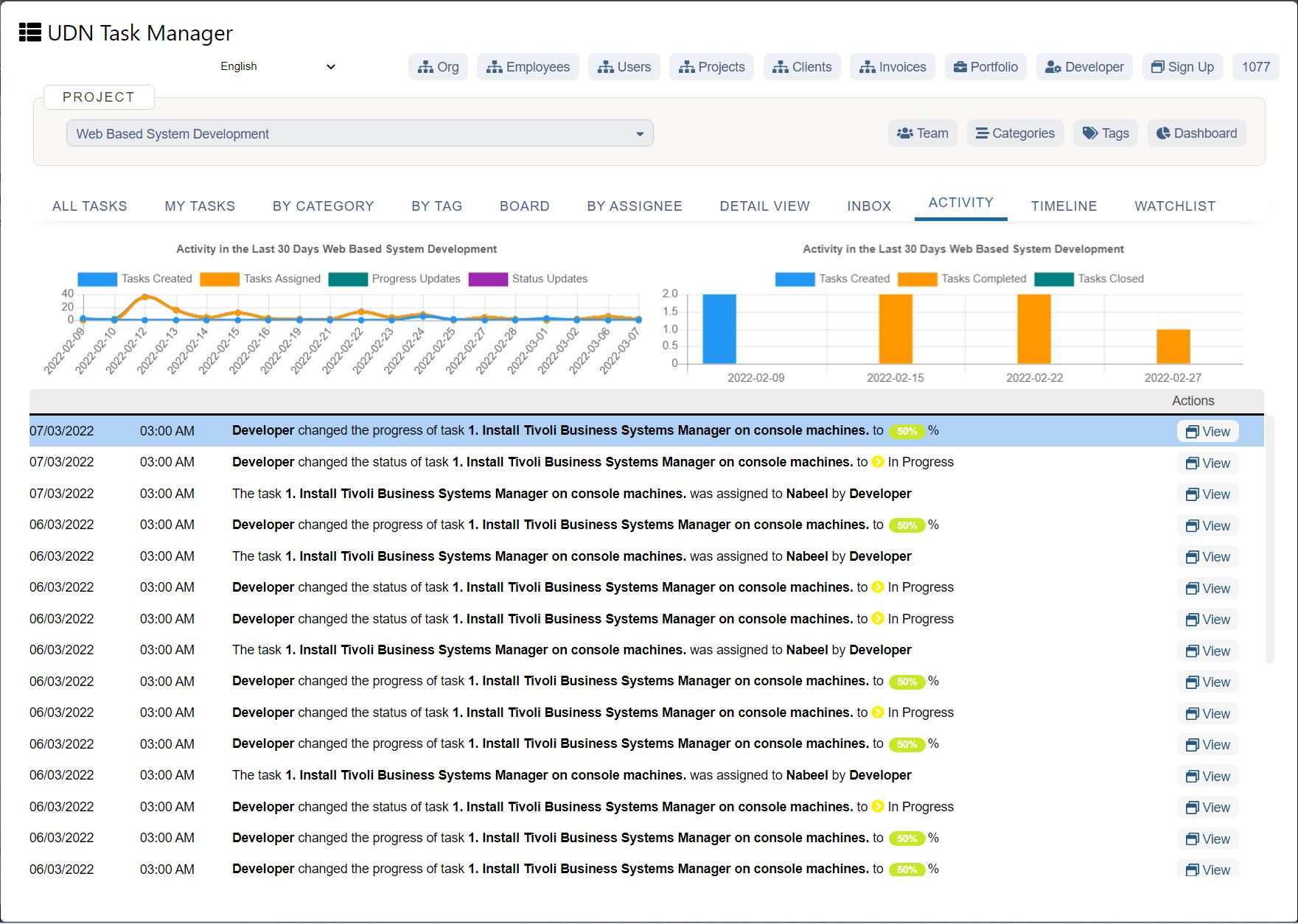

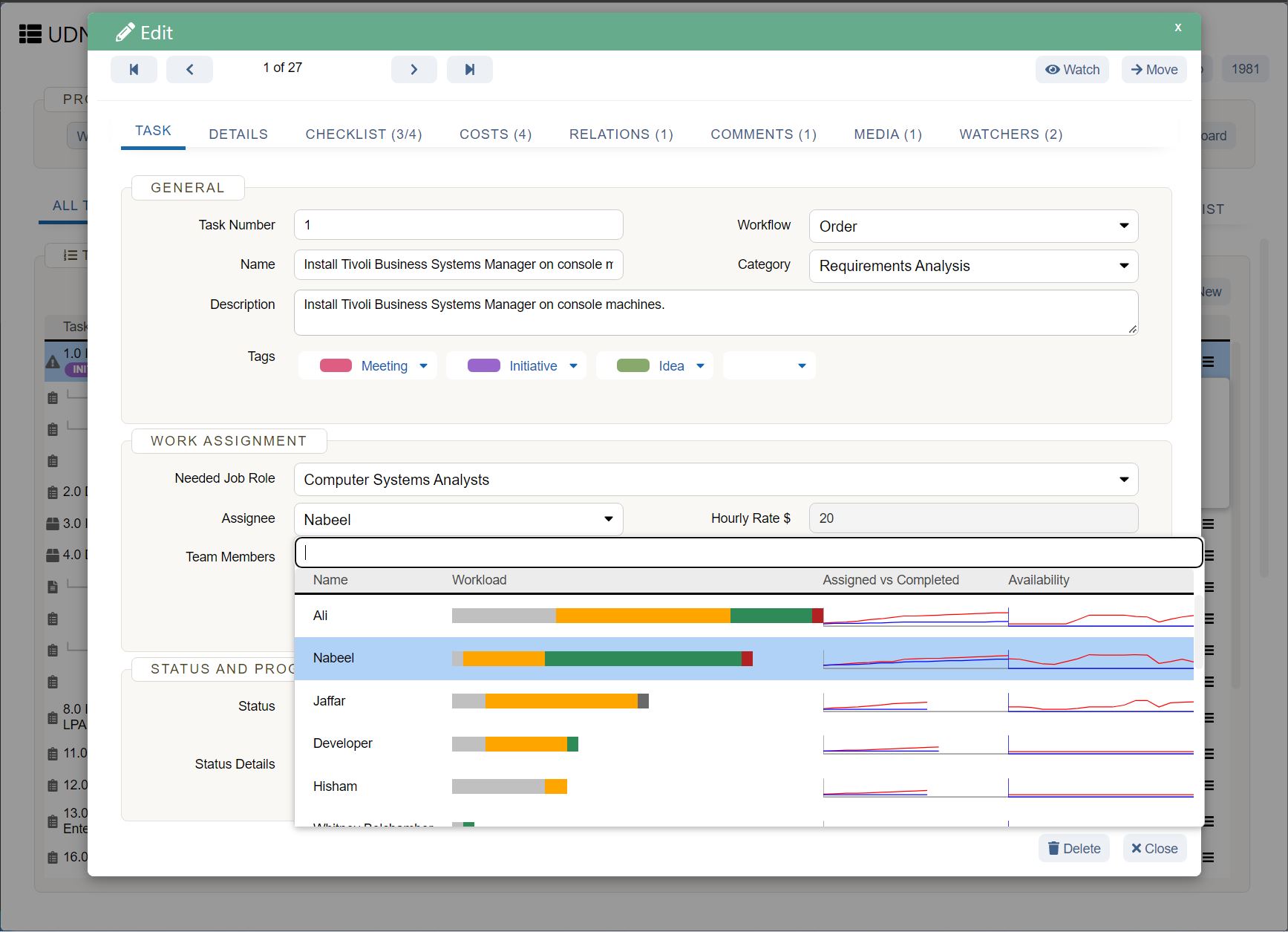

يقول لوكاس سيزمانوسكي، مدير أمن المعلومات في طليعة اتخاذ إجراءات أمن المعلومات "UDN مدير المهاموبعد "كبرامج الأمن التنظيمية والامتثال ناضجة، تعتبر منظمة الأمن صوتا حاسما مشاركا في اختيار الشركاء والبائعين وتحسين المناظر الطبيعية التكنولوجية".

لدى قادة ذلك الفرصة لعدم الحفاظ على بيانات الشركة والبنية التحتية للشركة وحمايتها، ولكن أيضا تساعد المؤسسات في اتخاذ القرارات والاستثمارات الهامة في التكنولوجيا التي يمكن أن تؤثر على الاستراتيجية التنافسية الشاملة. بدلا من أن تكون مسؤولا عن إنشاء شركات الأنظمة الفنية تعتمد على ذلك، فإن قادة تكنولوجيا المعلومات مسؤولة بشكل متزايد على نتائج الأعمال التي يمكن أن تساعد هذه الأنظمة في تقديمها.

إنه وقت مثير، وفرصة كبيرة لذلك لبناء التأثير، وزيادة قيمتها، وتأسيس أنفسهم كشركاء تجاريين استراتيجيين.

في الهارفي ناش / KPMG مسح CIO 2018، بريدجيت رمادي، MD، هارفي ناش أستراليا، أبرز الفرصة بهذه الطريقة:

لجعل هذا التحول نجاحا، يحتاج قادة ذلك إلى اتباع نهج غير متحيز وتركيز الأعمال لتقييم التكنولوجيا الذي يحمي ORG دون وضع الابتكار للخطر.

(مصدر:https://www.zdnet.com/article/is-2016-the-year-of-it-disruption/ في

3 أسئلة يجب أن يسألها قادة ذلك عند تقييم الأدوات الجديدة

1. ما هو الغرض من الأداة وكيف يصلح في كومة التكنولوجيا؟

كل قطعة واحدة من البرامج أو التكنولوجيا الجديدة تضيف تعقيدا جديدا إلى مركب الأنظمة الحالية والتهديدات. في كثير من الأحيان، من الأفضل تقليل عدد الأجزاء المتحركة عند الإمكان.

"أراها كخط كونغا للتكنولوجيا والأمن"، يفسر Szymanowski. "ومع خط التكنولوجيا Conga، كل شيء يتحرك بعيدا عن وظائفك الأساسية والبيانات التي تحميها. حسب الحاجة إلى المزيد من الوظائف، يمكنك إضافة أدوات وأجهزة جديدة وعمليات جديدة إلى السلسلة. في حين أنه قد يكون وظيفيا وضروريا على المدى القصير، إلا أنه يضيف تعقيدا له القدرة على أن يصبح المخاطر والضعف. بالنسبة لكل واحد من الاتصالات الموجودة في خط Conga، فأنت بحاجة إلى نهج منظم لكيفية تحديد المتطلبات أثناء الإشراف وإدارة الأمان لكل جزء من تلك الأجزاء. إذا كان يمكن تخفيض وظيفتين إلى واحد، فهذا هو الحل الأفضل. "

عندما يصبح التركيز مركزا للغاية على النمو والتنفيذ، تنشأ مشاكل.

"الخطر يكمن عندما يفكر التفكير بشكل مفرط. "سنفعل ذلك فقط (تثبيته) لأننا نحتاج إلى الحصول على" x "." لا تريد أن تبدأ في إضافة إلى خط Conga. في مرحلة ما، ستضع شيئا ما ينتهك القانون، يؤثر سلبا على أمن البيانات، أو أسوأ، يضعف أنظمة قوية في السابق.

2. من صنع الأداة وما هي سمعتها؟

حيث يأتي البرنامج من الأمور. يمكن أن تكون قطعة من برنامج UndersPorteded من قبل فريق Threadbare غير راسخا جيدا مسؤولية هائلة.

"أنت بحاجة إلى تقييم أي شركاء برامج تماما،" سهم Szymanowski.

"تلك البرامج الرائعة من البرامج من هذا الفريق الصغير الذي تختار استخدامه قد يكون شيئا تقوم ببناء البنية التحتية الحيوية. إذا لم يكن هذا البرنامج مدروسا جيدا ومصمما، أو الكود وراء هذا البرنامج غير آمن، فقد يؤثر ذلك على حث عملك حتى عندما يكون مفهوم التكنولوجيا صوتا. الكثير من التكنولوجيا العظيمة يمكن أن تأتي من فرق صغيرة. دعونا نتذكر أن HP بدأت من قبل اثنين من الرجال في المرآب! ولكن ماذا لو بضع سنوات على الطريق، فإن الفريق المكون الشخصيين الذي جعل برنامجك الحرج الآن يجد نفسه في مأزق وإغلاقه كل شيء؟ ماذا لو قرر أحدهم اتخاذ جميع بياناتهم وملكية الملكية الفكرية والمضي قدما؟ يمكن أن يكون له عواقب وخيمة ".

قد يكون هناك ضغط لاعتماد أحدث الأداة أو الجهاز في أسرع وقت ممكن، ولكن أن تكون متسرعا للغاية يمكن أن يسبب عدد لا يحصى من المشاكل في الطريق.

3. هل لدينا خطة لتدريب المستخدمين على أفضل الممارسات لأمن البيانات؟

الغالبية العظمى من الانتهاكات والحوادث ليست نتيجة للتكنولوجيا المتوفرة - إنها نتيجةخطأ بشريوبعد يتعين على قادة ذلك البدء في عرض التعليم الداخلي كجزء حرج من البنية التحتية للأمن. يجب إتاحة سياسات الأمن وأفضل الممارسات. ثقافة الوعي بالمخاطر والتعليم والمسؤولية يجب أن تزرع وتنززها في الحمض النووي للمنظمة.

"السحابة كانت أكبر تغيير"، يوضح مستشار CIO مستشار الأمن ومستشار الأمنداستن بولاندروبعد "Dropbox، تطبيقات Google، إلخ. جعلت من السهل بشكل لا يصدق الوثائق للهروب من المنظمة. الآن يمكن لأي مستخدم في الشركة إعداد خدمة ويقوم بتخزين البيانات في السحابة في غضون دقائق. وقد أدى ذلك إلى تغيير كبير من الاعتماد على الضمانات التقنية للتركيز على توعية المستخدم والتدريب الأمني. "

بالنظر إلى الوتيرة التي يتقدم بها التكنولوجيا وتطويرها، فإن توفير أفضل الممارسات لمعالجة البيانات والتدريب الأمني قد تكون أفضل خطوة يمكن أن تتخذ شركة ORG لمنع خرق مكلف. مؤسسنا والرئيس التنفيذي، أندرو Filev، أوجز بعض الشيءممارسات خصوصية البيانات هناوبعد

الأمن هو الميزان الجديد

تحتاج الشركات إلى جعل الأمن أولوية أكبر من أي وقت مضى ومراجعتها في وقت مبكر بشكل كبير في عملية فحص البائع. ستكون خرق البيانات دائما تهديدا، لكن خطر خطير يكمن في تقييد قدرة الفرق على أن تكون مبتكرة. تحتاج المنظمات إلى إيجاد طرق مسؤولة لتمكين الانفتاح والإبداع دون المساس بالأمن.

يتوقع العملاء أن تكون بياناتهم آمنة. تشير التقديرات إلى أن سوء تشكيل البيانات والأمن سيكلف الفيسبوك وحدهأكثر من 1 مليار دولاروبعد كل قطعة في مكدس التكنولوجيا الخاص بك لديها القدرة على التنازل عن البيانات وتلف مؤسستك، لذلك احتفظ بها إلى مستوى عال.

في UDN مدير المهاملم نبق لنا فقط مع معايير الأمان،لدينا رائد لهموبعد إن التزامنا بالأمان ليس فقط المفاخرة حول أجراس جديدة أو صفارات. نحن ملتزمون بإبقاء بيانات عملائنا آمنة لأننا نعرف أن أعمالهم تعتمد علينا. ومع ميزات جديدة مثل UDN مدير المهامقفل، لدى مستخدمينا الآن سيطرة لا مثيل لها على بياناتهم في السحابة.

كل هذه الميزات الأمنية هذه خدمة غرض واحد: لتمكين التعاون السلس. يمكن للفرق الموزعة إدارة عملها بشكل تعاوني بسهولة، مع العلم أن بياناتها محمية من قبل الأمن السحابي الرائدة في الصناعة. هل أنت مستعد لتمكين فريقك للابتكار عبر المسافات؟ ابدأ تجربةك المجانية اليوم.

الصورة من تصويرسيباستيان ستامعلىغير ملائم