La tua lista di controllo della sicurezza della gestione del lavoro collaborativo

Il 2018 scenderà nella storia come l'anno alcune delle aziende più notevoli del mondo hanno sperimentato enormeViolazioni dei dati. Persino il social networking Tech Giant Facebook ha reso innumerevoli titoli in quanto trattati con una serie di importanti attacchi di sicurezza cheinfluenzato oltre 100 milioni di utenti .

L'incidente medio di sicurezza dei daticostoU.S. AZIENDE.$ 7,91 milioni., e c'è qualcosa di inestimabile in gioco - fiducia dei clienti. Con ilPrima violazione del 2019Si verificano meno di 24 ore nel nuovo anno, questa minaccia non sta andando via, e la sicurezza dovrebbe essere una preoccupazione principale quando si considerano nuovi strumenti per la tua pila tecnologica.

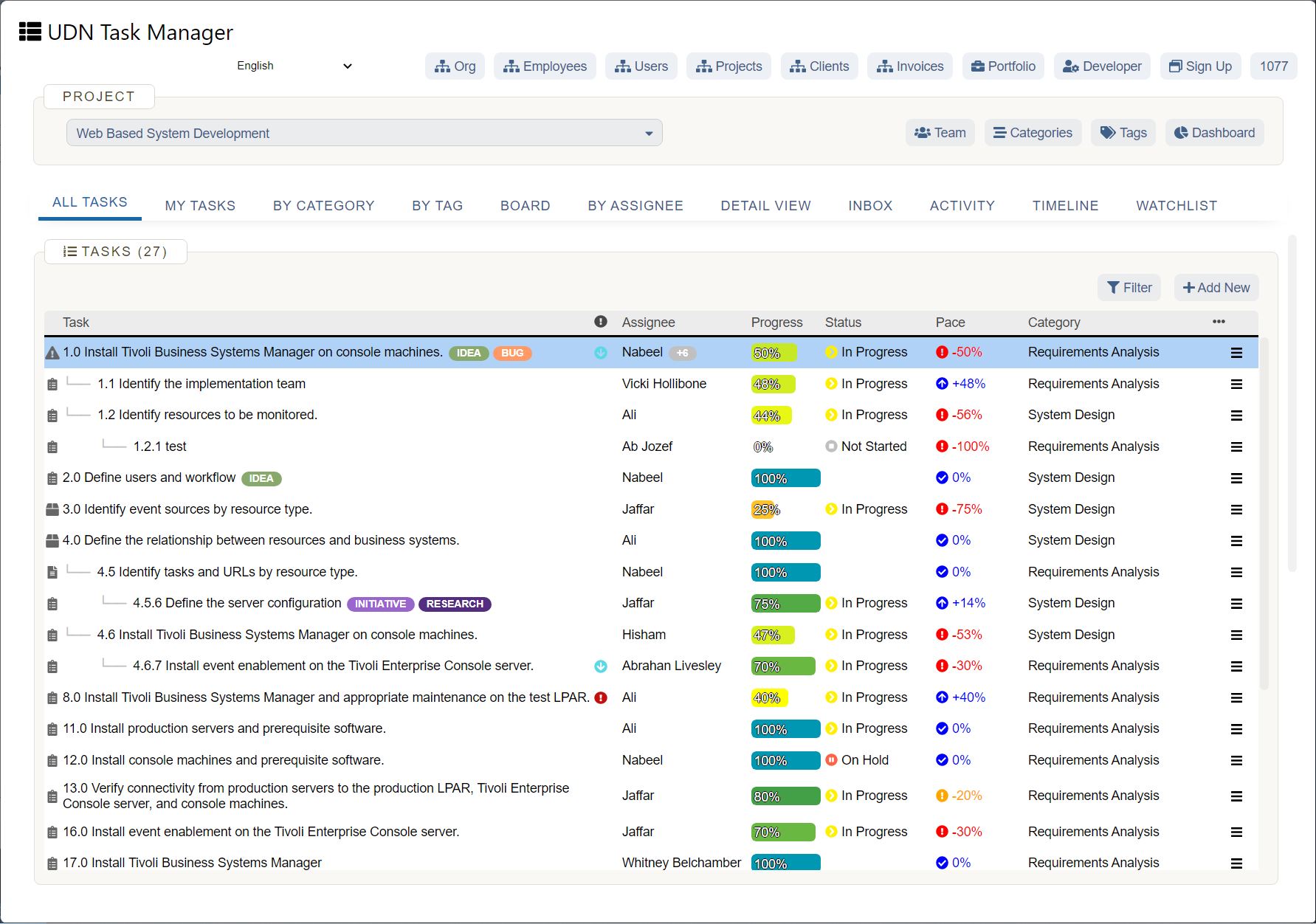

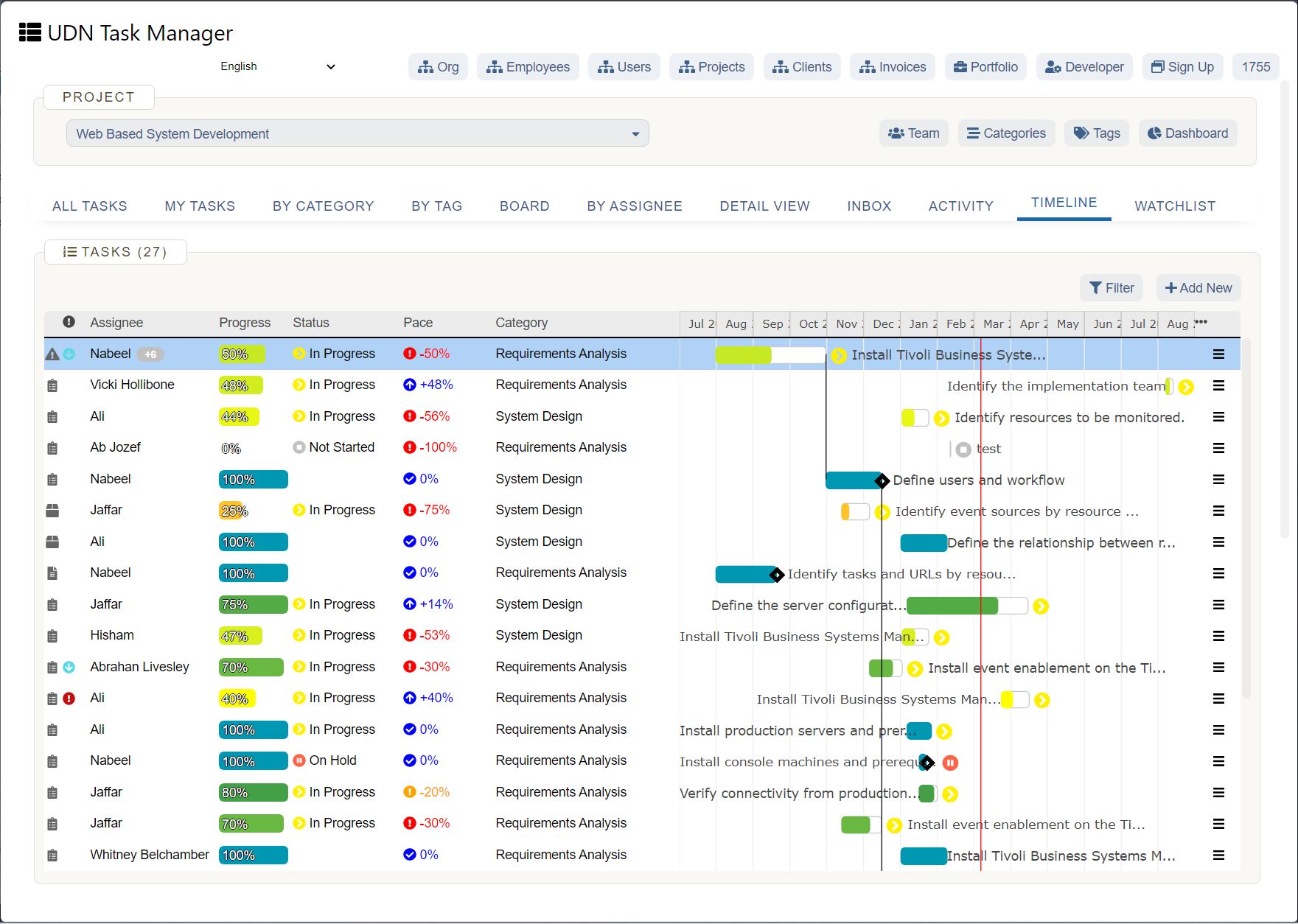

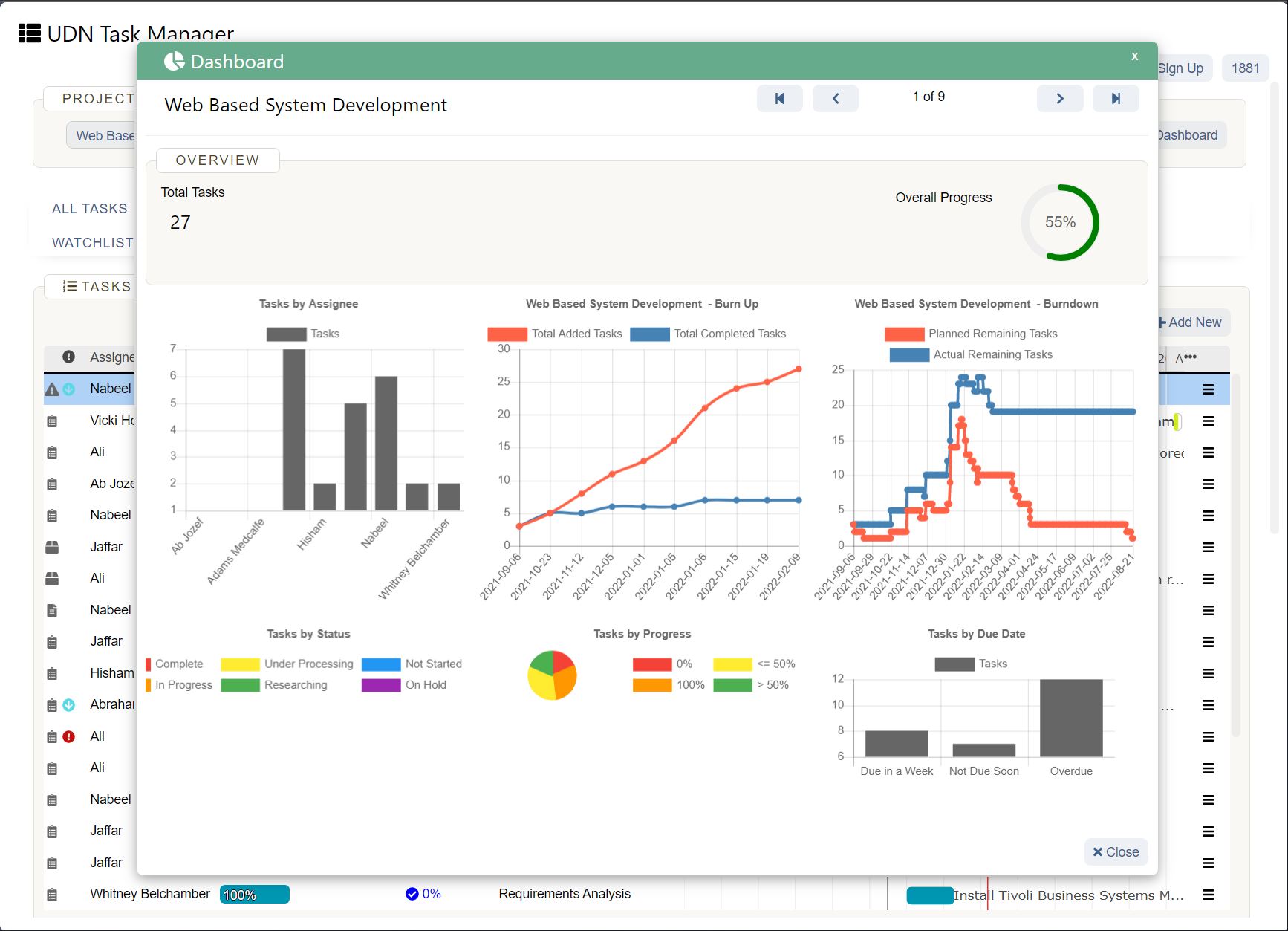

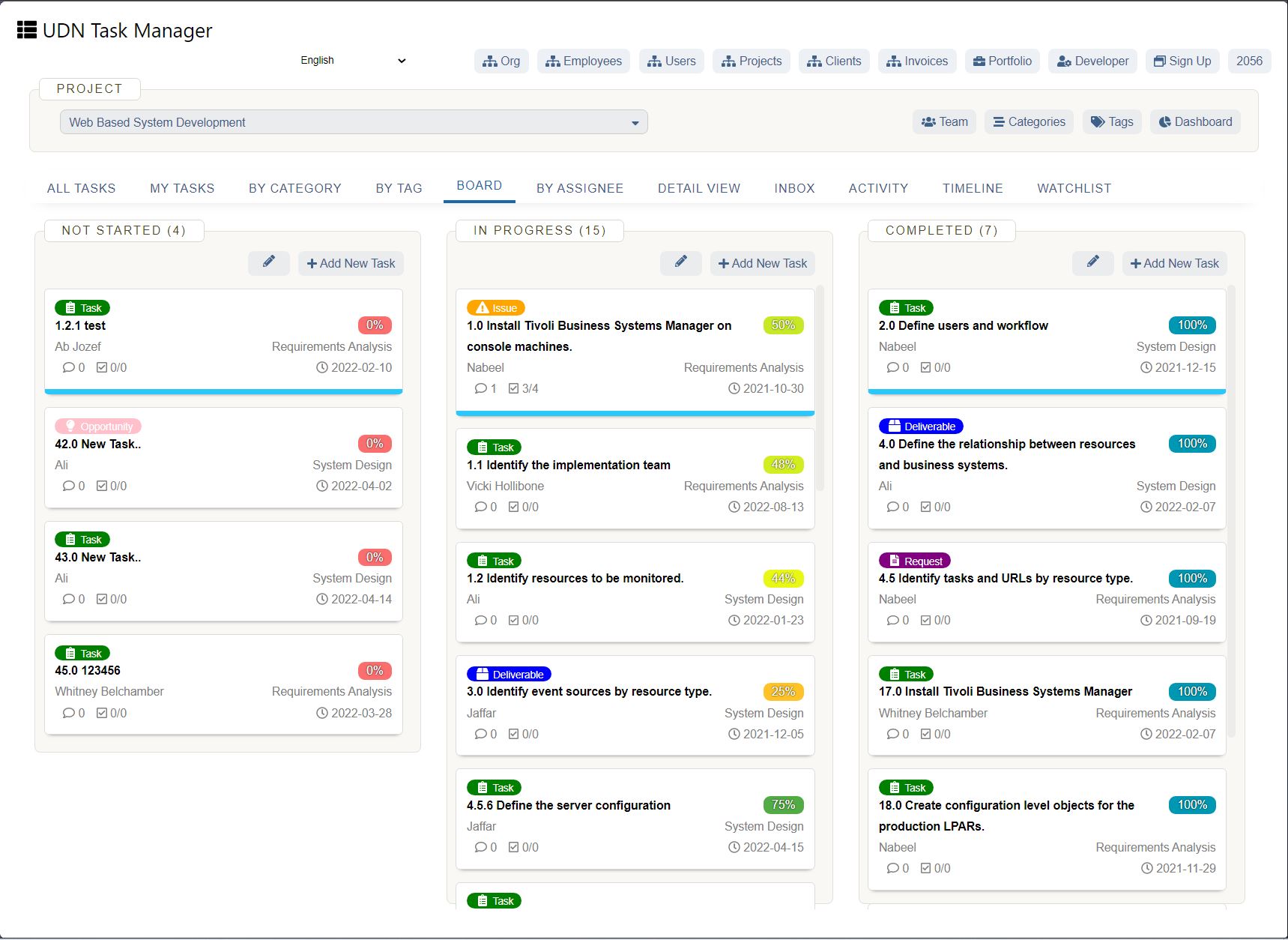

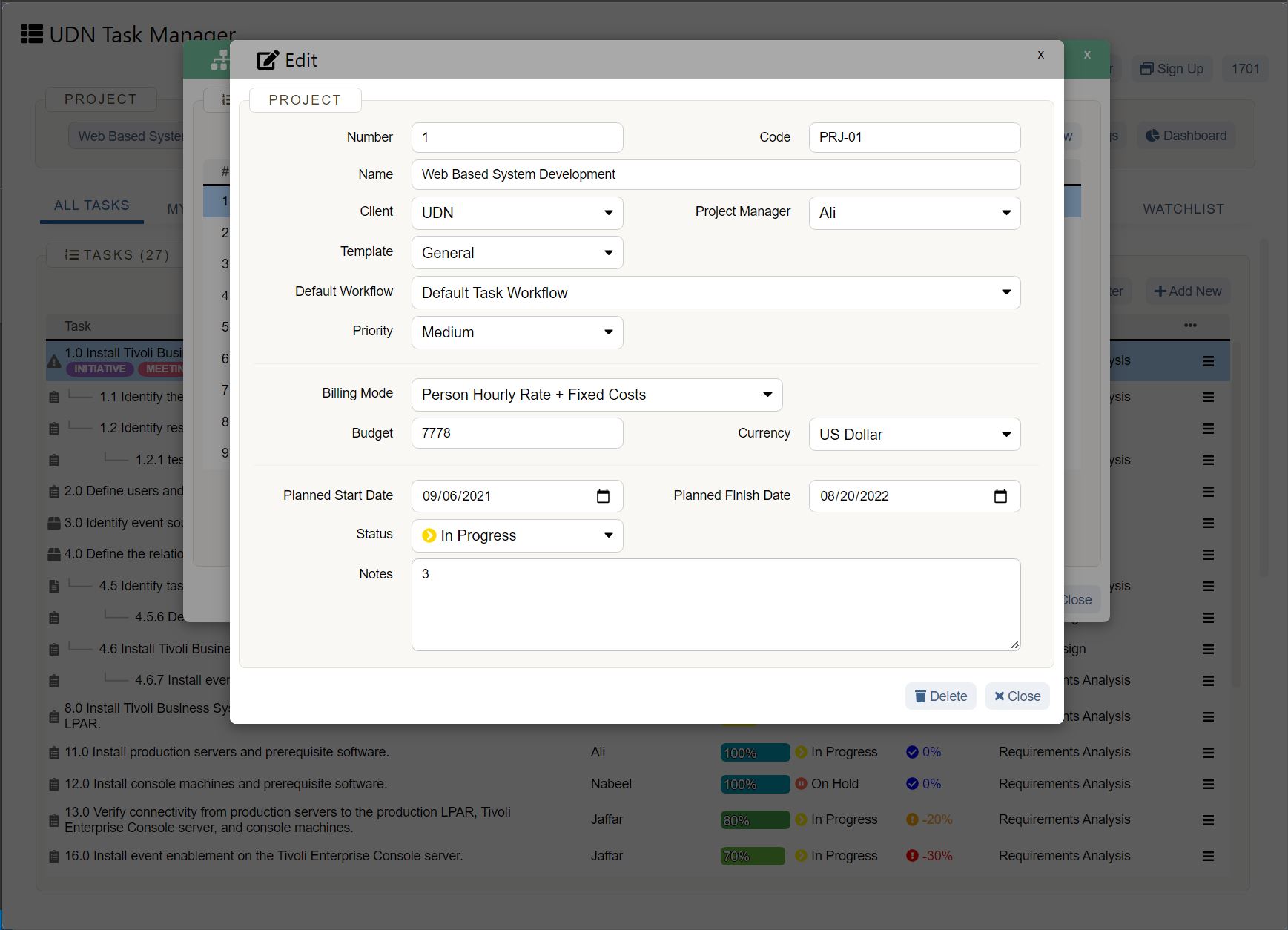

Uno strumento è necessario fare un altro aspetto di sicurezza? La tua piattaforma di gestione del lavoro. Certo, potresti tenere il tuo lavoro in Excel o provare a nascondersi dal cloud, ma oltre 250.000 organizzazioni hanno adottato una soluzione di gestione del lavoro e hai bisognouno per rimanere competitivo. Questi strumenti migliorano la collaborazione, aumentano la produttività, migliorano la visibilità e - se si ottiene quello giusto -fornire sicurezza. Tutti questi sono fondamentali per la crescita del business.

Ecco una lista di controllo dei principali requisiti di sicurezza per aiutarti a valutare quale soluzione di gestione del lavoro collaborativa è giusta per te:

La tua lista di controllo della sicurezza della gestione del lavoro definita

Sicurezza in cui i tuoi dati sono memorizzati fisicamente

È ilStrumento di gestione del lavorofornito da un business globale? Dove si tengono fisicamente i loro dati? Diversi stati e paesi hanno leggi di conformità di sicurezza dei dati molto specifici. Le leggi sulla sicurezza di un Stato non potrebbero allineare con le tue esigenze. Chiedi dove la società memorizza i suoi dati e assicurati che gli standard di sicurezza presso lo stoccaggio siano aggiornati.

Ad esempio, il nostro data center nell'U.S. è conforme a SSAE 16 tipo II eISO 27001.standard e nostriCentro dati europeoè conforme alle norme ISO 27001 e ISAE 3402 (equivalente a SSAE 16). Tutti i componenti del server e di rete sono costantemente monitorati daUDN Task ManagerPersonale e i nostri fornitori di collocazione.

Un hacker cyber raccapricciante e mascherato che fissa a più schermi mentre digitando vigorosamente (come in TV) non è la tua unica minaccia. Chiedi sulla protezione fisica delle strutture di stoccaggio come la sicurezza 24/7 con equipaggio, i sistemi di backup dell'alimentazione, i controlli di accesso fisico, gli allarmi di fumo e antincendio e i sistemi di sorveglianza digitale.

Piani e certificazioni di disaster recovery

Il piano del venditore è in caso di disastro scalabile e sicuro?UDN Task ManagerL'infrastruttura di disaster recupero di disaster risiede nella piattaforma di Google Cloud per U.S. ed E.U. Regioni, offrendo grande scalabilità e sicurezza con SSAE16 / ISAE 3402 di tipo II, ISO 27001.

Una certificazione ISO 27001 significa che il fornitore ha implementato le migliori pratiche del settore nella gestione degli incidenti sulla sicurezza e nella sicurezza fisica. Mostra che il fornitore ha sistemaze controlli per limitare qualsiasi danno alla tua organizzazione nel caso di un attacco. Questa maggiore affidabilità della sicurezza significa che puoi essere fiducioso nella condivisione dei dati sensibili.

Vuoi anche assicurarti che i dati siano stati sottoposti a backup e disponibili su server ridondanti e geograficamente dispersi. Chiedi a quanto frequentemente viene eseguito un backup completo e se è memorizzato in un ambiente crittografato fisicamente separato dai server primari.

Affidabilità continua

Uptime.È un termine dell'industria informatica per il tempo durante il quale un computer è operativo, il che significa che non si è verificato alcun malfunzionamento. Uno strumento è utile solo se può essere utilizzato. Alti tempi di attività significa che un'azienda è stabile, sicura ed esperta. Chiedi cosa sia il tempo di uptime del venditore per determinare la loro affidabilità della sicurezza.

Ad esempio, oltre anni di servizio continuo,UDN Task Managerha soddisfatto costantemente o ha superato un uptime del 99,9%, garantendo ai clienti può accedere ai loro compiti e progetti quando necessario senza interruzione.

Sicurezza della rete e del sistema

Quali procedure vengono utilizzate per prevenire, rilevare e rimontare prontamente l'impatto del traffico dannoso e degli attacchi di rete? Hai unpiano di emergenzaSe questi attacchi accadono? Ci sono aggiornamenti regolari e gestione delle patch? Comprendere Compressivemente il fornitore esegue gli audit di sicurezza della rete interna in modo che possano facilmente individuare e riparare i pericoli. Quando si tratta di sicurezza dei dati, una risposta rapida è la chiave tra pericolo e disastro.

Programmi di autenticazione utente.

Quali sono le politiche di protezione e password? Anche se il tuo team è ben addestrato e utilizzando password più potenti di "Password123", le combinazioni di e-mail e password sono aEnorme pericolo di hacking. Cerca strumenti che aiuteranno i tuoi dipendenti a proteggere i propri dati. Per esempio, UDN Task Manager Supporta più metodi di autenticazione federata, incluso Google Open ID, Azure, Office 365, ADFS, SSO e SAML2 per ottenere comodamente e in modo sicuro l'accesso a AUDN Task Manageraccount sfruttando le credenziali aziendali.

Bonus! La piattaforma del venditore è disponibile sul cellulare? È essenziale che i programmi di autenticazione dell'utente servano una forza lavoro sempre più dispersa e può essere compatibile conSoftware di lavoro remoto. Comprendere quali funzionalità di sicurezza sono ereditate e quali sono disponibili funzionalità di sicurezza aggiuntive, come il certificato Pinning, controllando contro i dispositivi radicati / jailbroken e protezioni a livello di applicazione utilizzando un codice PIN o un'impronta digitale.

Politiche dell'assistenza clienti

Ripping i tuoi capelli su Login e problemi di piattaforma è un'enorme sicurezzarischio. I tuoi capelli potrebbero cadere a terra e che il DNA può essere usato per accedere. Joking!

Tuttavia, si desidera assicurarsi che il venditore abbia rigorose politiche su come verificare la tua identità e aiutarti ad accedere al tuo account. Sapere come il loro team può accedere ai tuoi dati se necessario ti aiuta a tenerlo sicuro. Dovrebbero avere politiche che ti permettono di dettare quando e come vedono i tuoi dati. Chiedi ai fornitori di condividere le loro politiche intorno all'escalation, alla gestione, alla condivisione delle conoscenze,gestione del rischioe operazioni quotidiane.

Chi nell'organizzazione del venditore ha accesso al data center? Ci dovrebbero essere politiche rigide in atto. Ad esempio, aUDN Task Manager, Accesso richiede di stabilire un canale VPN, l'autenticazione multi-fattore, una password una tantum e un certificato personale. Come una migliore pratica, abbiamo anche politiche in atto per limitare l'accesso ai dati dei clienti ai dipendenti con una necessità legata al lavoro. Quando i team sono addestrati e hanno politiche rigorose, riduce notevolmente il rischio di sicurezza dei dati.

Privacy e crittografia dei dati

Che tipo di certificazioni e conformità di sicurezza dei dati hanno il venditore? Allineano con i tuoi requisiti aziendali? Quale terza parte sta facendo le loro valutazioni di sicurezza?

Capire quale tecnologia protegge le tue informazioni ti aiuta a garantire che i tuoi dati siano sicuri oltre la misura. Anche se qualcuno è stato in grado di accedere ai tuoi dati, non possono leggerlo direttamente se è crittografato. Quindi, uno strato extra di protezione molto necessaria.

Rimanere agili e sicuri conUDN Task Manager

Nel nostro recente studioDi 1.000+ leader dei servizi professionali, il 75% ha dichiarato che la sicurezza dei dati è stata una grande preoccupazione per i clienti, e il 60% ha riferito che tali preoccupazioni li hanno tenuti dall'essere agili o costruendo forti relazioni.

Potrebbe non sembrare intuitivo, maLa sicurezza è al centro della collaborazione. Se la tua azienda è B2B o B2C, le squadre hanno bisogno di uno spazio sicuro per comunicare, innovare e lavorare, in modo che possano rimanere in cima ai progetti e massimizzare la creatività.

Mentre revisione dei fornitori per le piattaforme di gestione del lavoro, considera tale costo e rendere la sicurezza una massima priorità. Una pila tecnologica che priorità alla sicurezza fa più che salvarti denaro evitando violazioni costose. Quando la tua squadra ha uno spazio sicuro per ottenere creativi, innovare e collaborare, ti differenziati dalla concorrenza e potenziati la tua attività per rimanere in prima linea nel tuo settore.

Insieme ad essere la principale piattaforma di gestione collaborativa del lavoro,UDN Task Managercontinua ad essere un pioniere in sicurezza. Siamo dedicati a fareUDN Task Manager.La piattaforma collaborativa di gestione collaborativa più sicura e affidabile sul mercato. Aggiungiamo sempre nuovi strumenti e caratteristiche per aiutare i team che rimangono agili ma sicuri. UDN Task Manager.SerraturaAd esempio, consente di possedere e gestire le chiavi per la tua crittografiaUDN Task Manager.Dati, dandoti un maggiore controllo anche sui dati nel cloud.

Le nostre funzionalità di sicurezza avanzate aiutano le tue squadre a concentrarsi su ciò che conta davvero. Vuoi saperne di più su comeUDN Task Manager.ti aiuta a rimanere sicuro mentre coltivi la tua attività?Inizia oggi la tua prova gratuita .